Zabezpieczą rozruszniki przed cyberprzestępcami

16 czerwca 2011, 11:31Inżynierowe z MIT-u postanowili zabezpieczyć osoby z rozrusznikami serca i tym podobnymi urządzeniami przed potencjalnie śmiertelnym cyberatakiem. Na całym świecie miliony osób korzystają z wszczepionych defibrylatorów, rozruszników, pomp podających leki.

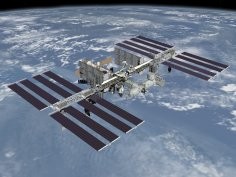

Tysiące ataków na NASA

1 marca 2012, 18:21Inspektor Generalny ds. NASA poinformował Kongres, że w latach 2010-2011 agencja doświadczyła 5408 różnych incydentów dotyczących bezpieczeństwa. Jednym z nich było utracenie w marcu ubiegłego roku laptopa zawierającego algorytmy służące do kontrolowania Międzynarodowej Stacji Kosmicznej.

Chiński atak na amerykańską gazetę

31 stycznia 2013, 13:21The New York Times donosi, że chińscy hakerzy atakowali serwery gazety co najmniej przez 4 ostatnie miesiące. Ataki zbiegają się w czasie z prowadzonym przez reporterów NYT dziennikarskim śledztwem dotyczącym fortuny zgromadzonej przez rodzinę premiera Chin Wen Jiabao

Mały test, duży problem

18 marca 2014, 10:08Jeden z oficerów US Army zawstydził organizację, dla której pracuje. Oficer, postanowił sprawdzić, na ile jego podwładni są świadomi zagrożeń czyhających w internecie i przeprowadził na nich klasyczny atak phishingowy. Wysłał do niewielkiej grupy pracowników e-maila z fałszywą informacją, jakoby doszło do włamania na serwery 401k Thrift Savings Plan, czyli rządowego funduszu emerytalnego

Zagrożone samochody

20 stycznia 2015, 10:33Dodatkowe urządzenie instalowane w komputerach samochodowych przez amerykańską firmę ubezpieczeniową Progressive Insurance zawiera błąd, przez który przestępcy mogą częściowo przejąć kontrolę nad 2 milionami pojazdów. Wspomniane urządzenie służy do badania zachowań kierowcy. Na tej podstawie firma ubezpieczeniowa podejmuje decyzję, czy podnieść czy obniżyć cenę polisy.

Pilna poprawka dla Internet Explorera

20 sierpnia 2015, 08:17Microsoft opublikował pilną poprawkę dla krytycznej dziury w Internet Explorerze. Przestępcy już wykorzystują lukę i zarażają komputery internautów. Do infekcji dochodzi, gdy odwiedzimy przejętą przez przestępców witrynę lub też odwiedzimy witrynę z odpowiednio spreparowaną reklamą.

Nagły zwrot w sporze Apple'a z FBI

22 marca 2016, 13:32W sporze pomiędzy Apple'em a FBI nastąpił niespodziewany zwrot. FBI, które domagało się, by sąd zmusił Apple'a do odblokowania iPhone'a należącego do zamachowca z San Bernardino, złożyło do sądu wniosek o odwołanie dzisiejszej rozprawy i przeniesienia jej na przyszły miesiąc

AKTUALIZACJA: Badacze Google'a znaleźli superniebezpieczną dziurę w Windows

9 maja 2017, 08:59Google'owscy eksperci ds. bezpieczeństwa, Natalie Silvanovich i Tavis Ormandy, odkryli niezwykle niebezpieczną dziurę w Windows. Błąd pozwala na zdalne wykonanie dowolnego kodu. Silvanovich i Ormandy pracują przy Project Zero, którego celem jest wyszukiwanie dziur w popularnych programach.

Hakerzy mogą łatwo oszukać systemy sztucznej inteligencji

20 lipca 2018, 11:06W ubiegłym tygodniu podczas International Conference on Machine Learning (ICML) grupa naukowców pokazała żółwia wydrukowanego techniką 3D. Dla ludzi żółw wyglądał niemal jak żywy. Jednak algorytmy sztucznej inteligencji rozpoznały w obiekcie... strzelbę

Błędy w WhatsApp pozwalają na manipulowanie treściami

23 sierpnia 2019, 13:53Firma Check Point Software Technologies znalazła błędy w aplikacji WhatsApp. Pozwalają one napastnikowi na zmianę wiadomości odbieranych i wysyłanych z aplikacji. Ataku można dokonać na trzy różne sposoby. Dwie z nich, w tym jedna już poprawiona, pozwalają na zmianę nadawcy lub odbiorcy informacji, a trzecia umożliwia całkowitą zmianę treści.